Was ist ein Hashwert und welche Rollen spielen eine sie in der heutigen Computerwelt, besonders im Bereich der Informationssicherheit. Wie werden Hashwerte in Windows-Betriebssystemen eingesetzt, wie können diese Hash-Werte erzeugt werden und können sie gegebenenfalls auch wieder entschlüsselt werden? Dieser Artikel bietet eine vertiefende Einführung in die Welt der Hashwerte, ihre Anwendungen, sowie Vorteile und Nachteile.

Was ist ein Hashwert?

Ein Hashwert ist das Ergebnis einer Hashfunktion, die eine beliebige Menge an Daten – wie beispielsweise Text oder eine Datei – in eine Zeichenfolge fester Länge umwandelt. Diese Zeichenfolge hat dabei stets die gleiche Länge, unabhängig von der Größe der ursprünglichen Daten. Ein bekanntes Beispiel ist der MD5-Hash, der eine 128-Bit-lange, 32 Zeichen lange Hexadezimal-Zeichenkette erzeugt.

Hashwerte bei Windows

Im Windows-Betriebssystemen werden Hashwerte vielfältig eingesetzt, darunter bei:

- Passwortspeicherung

Statt Passwörter im Klartext zu speichern, speichert Windows den Hashwert des Passworts. Bei der Anmeldung wird das eingegebene Passwort gehasht und der resultierende Hashwert mit dem gespeicherten Hashwert verglichen. - Integritätsprüfung

Hashwerte helfen bei der Überprüfung der Integrität von Dateien. Verändert sich der Inhalt einer Datei, verändert sich auch ihr Hashwert. Das erlaubt die schnelle Identifikation modifizierter Dateien. - Digitale Signaturen

Hashwerte werden auch in digitalen Signaturen verwendet, um die Authentizität und Integrität von Nachrichten zu überprüfen.

Wie kann ich Hashwerte selbst erzeugen

Nachfolgend zeigen wir Ihnen einige Möglichkeiten, wie Sie Hashwerte mit Windows Boardmitteln selber erzeugen können. Dazu verwenden wir den CMD Befehl „CertUtil“ und den PowerShell Befehl „Get-FileHash„.

Mit der Eingabeaufforderung (CMD)

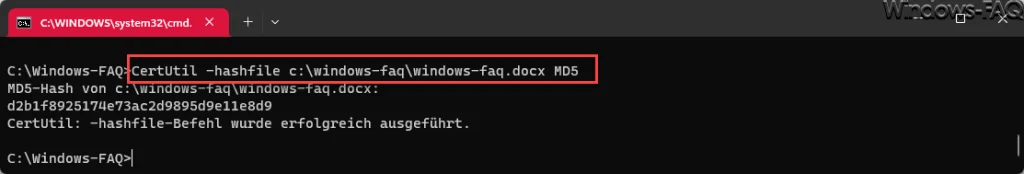

Im Windows Command Prompt (CMD) kann man das „CertUtil“ Tool verwenden, um Hashwerte zu erzeugen. Der Befehl dazu lautet:

CertUtil -hashfile Pfad\zur\Datei HashalgorithmusBeispiel für MD5:

CertUtil -hashfile C:\Beispiel.txt MD5In der Eingabeaufforderung (CMD) oder im Windows Terminal sieht es dann wie folgt aus, wenn Sie versuchen, einen MD5 Hashwert für eine Datei zu erzeugen.

Mit PowerShell

In PowerShell kann man den „Get-FileHash“ Befehl verwenden, um Hashwerte zu erzeugen:

Get-FileHash -Path Pfad\zur\Datei -Algorithm HashalgorithmusBeispiel für SHA-256:

Get-FileHash -Path C:\Beispiel.txt -Algorithm SHA256Vorteile von Hashwerten

- Effizienz:

Hashwerte bieten eine effiziente Möglichkeit, Daten zu vergleichen, ohne diese komplett lesen zu müssen. - Datenschutz:

Da Hashwerte nicht rückgängig gemacht werden können (theoretisch), ermöglichen sie ein höheres Maß an Datenschutz, z. B. bei der Speicherung von Passwörtern. - Integritätssicherung:

Hashwerte sind essentiell für die Überprüfung der Integrität von Daten und für die Erkennung von nicht autorisierten Änderungen.

Nachteile von Hashwerten

- Kollisionen:

Da der Hashwert stets eine feste Länge hat, kann es Kollisionen geben, d. h., unterschiedliche Daten können denselben Hashwert erzeugen. Das kann die Sicherheit beeinträchtigen. - Performance:

Die Berechnung von Hashwerten, insbesondere von kryptografisch sicheren Hashes, kann ressourcenintensiv sein und die Systemperformance beeinträchtigen. - Komplexität:

Der Einsatz von Hashwerten und die Auswahl des richtigen Hashalgorithmus können komplex sein und erfordern ein fundiertes Verständnis der zugrunde liegenden Technologien.

Kann ein Hashwert entschlüsselt werden?

Hashwerte sind im Allgemeinen nicht zum „Entschlüsseln“ gedacht, da sie Einwegfunktionen sind. Das heißt, sie sind darauf ausgelegt, Information zu verbergen und nicht, diese wiederherzustellen. Im Unterschied zu Verschlüsselungsmethoden, bei denen eine Rückumwandlung (Entschlüsselung) des verschlüsselten Textes in den Klartext möglich ist, wenn der entsprechende Schlüssel vorhanden ist, ist es bei einer Hashfunktion, zumindest theoretisch, nicht möglich, den ursprünglichen Input aus dem Hashwert zu rekonstruieren.

Einwegfunktion

Die Idee einer Hashfunktion ist, dass sie eine Einwegfunktion ist: Sie verwandelt Daten in einen Hashwert, aber es sollte praktisch unmöglich sein, aus diesem Hashwert wieder auf die ursprünglichen Daten zu schließen.

Kollisionen

Theoretisch könnte es jedoch mehrere unterschiedliche Inputs geben, die denselben Hashwert erzeugen (dies wird als „Kollision“ bezeichnet), da der Raum der möglichen Hashwerte beschränkt ist, der Raum der möglichen Inputs jedoch unendlich. Aufgrund von Kollisionen ist es nicht möglich, mit Sicherheit zu sagen, welcher spezifische Input zu einem bestimmten Hashwert geführt hat.

Brute-Force-Angriffe und Rainbow Tables

Obwohl es in der Theorie nicht möglich ist, Hashwerte zu entschlüsseln, gibt es Methoden wie Brute-Force-Angriffe und Rainbow Tables, die versuchen, den Prozess zu umkehren, um den ursprünglichen Input zu finden.

- Brute-Force-Angriff: Dabei werden alle möglichen Kombinationen von Inputs durchprobiert, bis man eine findet, die den gesuchten Hashwert erzeugt.

- Rainbow Tables: Dies sind vorberechnete Tabellen, die eine Vielzahl von möglichen Hashwerten und die zugehörigen Inputs enthalten. Diese können verwendet werden, um schnell den korrespondierenden Input für einen bekannten Hashwert zu finden, sofern dieser in der Tabelle enthalten ist.

Schutzmechanismen

Um solchen Angriffen entgegenzuwirken, werden häufig sogenannte „Salts“ verwendet. Ein Salt ist eine zufällige Zeichenfolge, die dem Passwort hinzugefügt wird, bevor der Hashwert berechnet wird. Selbst wenn zwei Benutzer dasselbe Passwort haben, werden ihre Hashwerte aufgrund der unterschiedlichen Salts unterschiedlich sein. Auch die Verwendung von stärkeren (d.h. kollisionsresistenteren) Hashfunktionen und der Einsatz von „Key Stretching“ (z.B. durch wiederholtes Anwenden der Hashfunktion) können die Sicherheit von gehashten Passwörtern erhöhen.

Zusammengefasst: Während das „Entschlüsseln“ von Hashwerten theoretisch nicht möglich ist, existieren in der Praxis verschiedene Methoden und Angriffe, um den ursprünglichen Input zu ermitteln oder zu erraten. Dennoch bieten Hashfunktionen, insbesondere wenn sie korrekt implementiert sind, ein hohes Maß an Sicherheit und sind ein wesentlicher Bestandteil moderner kryptographischer Anwendungen.

Zusammenfassung

Hashwerte sind eine grundlegende Komponente der modernen Computertechnologie und spielen eine kritische Rolle in den Bereichen Sicherheit, Datenschutz und Datenintegrität im Windows-Betriebssystem. Während sie eine effiziente Möglichkeit zur Datenverarbeitung und -vergleichung bieten, existieren auch Herausforderungen und Limitierungen, wie das Potenzial für Kollisionen und die Komplexität in der Implementierung und Verwaltung.

Neueste Kommentare