Betriebssysteme wie Windows bilden die Basis für Computeranwendungen. Zur Verwaltung von Zugriffsberechtigungen und zur Erhöhung der Sicherheit werden IT-Tools wie der Verzeichnisdienst Active Directory (AD) verwendet.

IT-Tool für spezifische Aufgaben

Bei Active Directory handelt es sich um einen wesentlichen Bestandteil der Architektur IT-bezogener Betriebssysteme, mit dem Systemzugriffe sowie die IT-Sicherheit besser kontrolliert werden können. Im Rahmen der Systemadministration werden standardmäßige zentralisierte AD-Systeme eingesetzt, um Domänen, Online-Nutzer sowie Geräte im Netzwerk wie Computer und Drucker automatisch zu verwalten.

Für eine Vielzahl von Funktionen ist ein Active Directory von entscheidender Bedeutung. Das System, das für die Datenspeicherung sowie für die Kommunikationsverwaltung zwischen Domänen verantwortlich ist, kann die Implementierung von Sicherheitszertifikaten sowie den Zugriff auf Ressourcen innerhalb des Netzwerks erleichtern. Zu den Aufgaben von IT-Tools wie dem Active Directory gehört die Kontrolle von den im Netzwerk verwendeten Passwörtern und Zugriffsberechtigungen, sodass verschiedene Gruppen im System effektiver verwaltet werden können.

Software-Werkzeuge zur E-Mail- und Netzwerkanalyse, die in der Netzwerk-Administration eingesetzt werden, findet man auf unabhängigen IT-Portalen wie auf www.dnsstuff.com, wo auf eine Sammlung von DNS-Tools zugegriffen werden kann. Effiziente Speicher- und Organisationsmethoden zählen zu den wesentlichen Faktoren, die Aufbau sicherer IT-Strukturen von Bedeutung sind. Zu den grundlegenden Aspekten der Active-Directory-Verwaltung gehören unter anderem die Verwaltung der verschiedenen AD-Domänen.

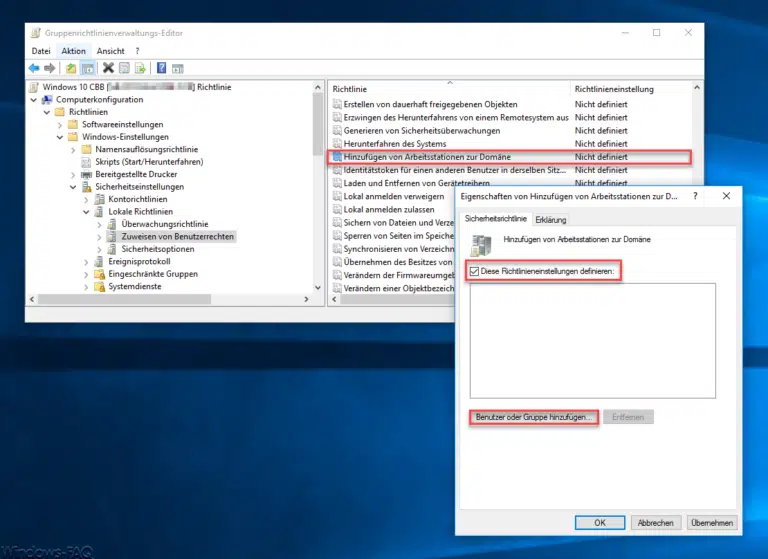

Eine Domäne besteht aus einer Ansammlung von Objekten, die sich dieselben Richtlinien und Datenbanken teilen. Außerdem gibt es Gruppenrichtlinien, die entweder für die gesamte Domäne oder nur für bestimmte Subgruppen, sogenannte Organisationseinheiten (Organisation Units = OU) relevant sind. Mehrere AD-Domänen innerhalb einer einzelnen Gruppe werden als Domänenbäume bezeichnet. Diese haben ein Schema, Netzwerkkonfiguration sowie einen globalen Katalog gemeinsam. Im Active Directory-System funktionieren Domänenbäume nach dem Vertrauensprinzip, sodass eine neue Domäne automatisch als vertrauenswürdig gilt.

Worauf ist bei AD-Systemen zu achten?

Die Gesamtstruktur, die in einem AD-System aus einer Gruppe von Domänenbäumen besteht, wird als Domänenwald (AD-Forest) bezeichnet und bildet im Active Directory die Spitze der Organisations-Hierarchie. Professionellen Anwendern wird empfohlen, für jede Abteilung im Unternehmen einen einzelnen Domänenwald verwenden, damit innerhalb einer Gesamtstruktur nicht automatisch auf andere Gesamtstrukturen zugegriffen werden kann.

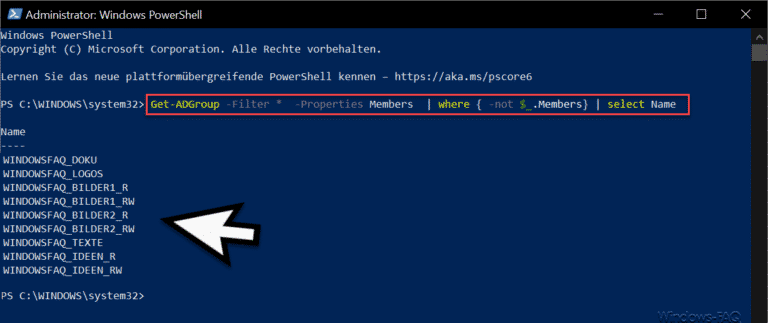

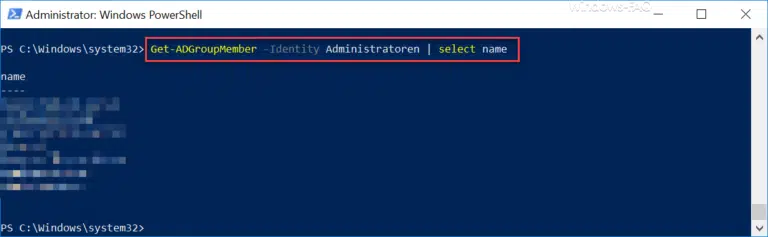

Im Active Directory wird zwischen den zwei Hauptgruppen, sogenannten Verteilungsgruppen und Sicherheitsgruppen unterschieden. Die Hauptaufgabe der Verteilungsgruppen besteht in der E-Mail-Verteilung, sodass diese für IT-Anwendungen wie Outlook oder Microsoft Exchange hilfreich sind. Bei Bedarf können Kontakte gelöscht oder den Listen neue Kontakte hinzugefügt werden, allerdings ist das Filtern von Gruppenrichtlinieneinstellungen in Verteilungsgruppen nicht möglich. Da die Mitgliedschaft in einer hohen Anzahl von Sicherheitsgruppen den Anmeldeprozess verlangsamen oder erschweren kann, sollten den IT-Nutzern nach Möglichkeit eher Verteilungsgruppen zugeordnet werden.

Die Funktion von Sicherheitsgruppen besteht darin, die Verwaltung gemeinsam genutzter Ressourcen durch den IT-Bereich zu ermöglichen, indem Benutzer- und Computerzugriffe gezielt ausgewertet und kontrolliert werden können. Neben dem Einsatz zur E-Mail-Verteilung können in einem Active-Directory-Netzwerk auch Sicherheitsrechte über Sicherheitsgruppen zugewiesen werden, wobei jede einen Satz an Benutzerrechten erhält, durch die Zugriffsberechtigungen in der Gesamtheit geregelt werden können. Dabei können für Aufgaben wie der Wiederherstellung von Dateien einige Sicherheitsgruppen gezielt ausgewählt werden, während andere diese Funktion nicht erhalten.

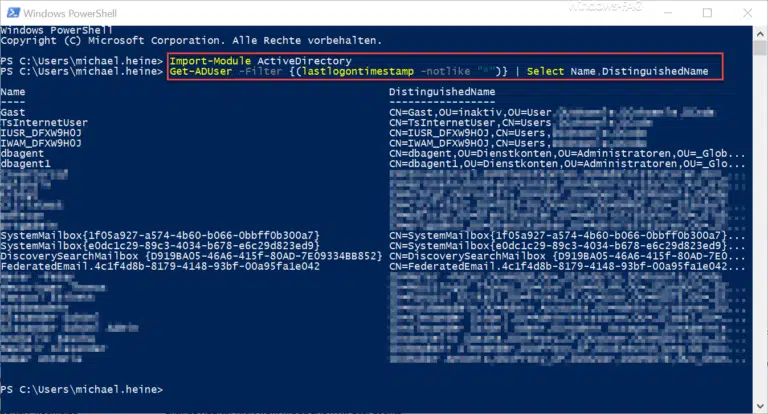

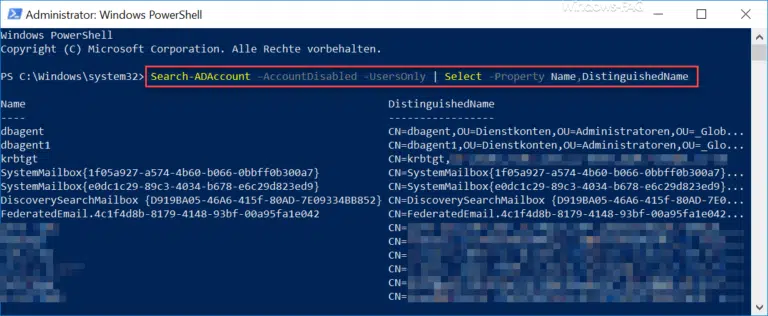

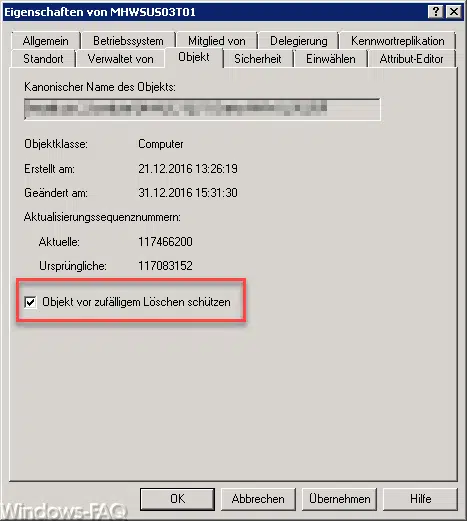

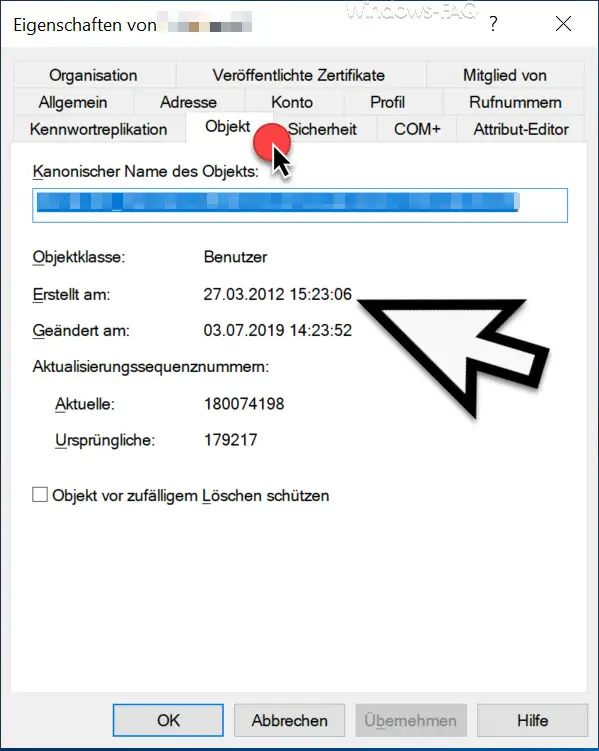

Grundsätzlich besteht die Möglichkeit, mithilfe dieser Gruppen die Einstellungen von Gruppenrichtlinien zu kontrollieren, sodass IT-Verantwortliche in der Lage sind, die jeweiligen Zugriffsberechtigungen bei Bedarf auch über mehrere Rechner hinweg zu ändern. Im Zusammenhang mit der Verwaltung von Sicherheitsgruppen sollten wichtige Details beachtet werden. Damit die Sicherheit von IT-Anwendungen jederzeit gewährleistet ist, sollte regelmäßig überprüft werden, welche Anwender Zugriff auf bestimmte Ressourcen und Berechtigungen haben.

Dieser Vorgang, der als Privilegierungsregel bezeichnet wird, soll dazu beitragen, potenzielle Risikofaktoren zu reduzieren. Außerdem ist es ratsam, Standardberechtigungen und -rechte zu prüfen und sicherzustellen, dass diese für die jeweiligen Anwendungen passend sind.

– Download Active Directory Replication Status Tool (ADREPLSTATUS)

– Die Limits der Fine Grained Password Policies in Windows AD

– Was ist LDAP?

– Set-ADUser – Ändern von Informationen im AD per PowerShell

Neueste Kommentare