Fine Grained Password Policies (FGPPs) ist eine Funktion im Windows Active Directory (AD), die es Administratoren ermöglicht, benutzerdefinierte Richtlinien für Passwörter zu erstellen. Mit dieser Funktion können Organisationen die Sicherheit ihrer Netzwerke erhöhen, indem sie Richtlinien für Passwörter erstellen, die den Anforderungen der Organisation entsprechen.

Die Standard-Passwortrichtlinien im AD sind für die meisten Organisationen ausreichend, aber es gibt Fälle, in denen spezielle Anforderungen für die Passwortrichtlinien bestehen. Beispielsweise können einige Organisationen spezielle Anforderungen für Passwörter für Benutzer mit hohem Sicherheitszugang haben, während andere Organisationen eine strengere Passwortrichtlinie für Benutzer mit administrativen Rechten erfordern.

Bevor FGPPs eingeführt wurden, war es nicht möglich, diese speziellen Anforderungen zu erfüllen, ohne die Passwortrichtlinien für die gesamte Organisation zu ändern. Dies kann jedoch zu Problemen führen, da die Änderungen möglicherweise nicht für alle Benutzer in der Organisation relevant sind und die Passwortrichtlinien möglicherweise nicht flexibel genug sind, um die speziellen Anforderungen zu erfüllen.

FGPPs ermöglicht es Administratoren, benutzerdefinierte Passwortrichtlinien zu erstellen, die nur auf ausgewählte Benutzer oder Gruppen von Benutzern angewendet werden. Dies bedeutet, dass die Richtlinien flexibler sind und die Sicherheit verbessert werden kann, ohne die gesamte Organisation zu beeinträchtigen.

Es gibt drei Hauptkomponenten von FGPPs: Passwortrichtlinienobjekte (PSOs), Passwortrichtlinien (PLs) und Passwortfilter. Im Folgenden werden diese Komponenten im Detail erläutert.

Passwortrichtlinienobjekte (PSOs):

PSOs sind die grundlegende Einheit von FGPPs. Jedes PSO enthält die Richtlinien für Passwörter, die auf eine bestimmte Gruppe von Benutzern oder eine einzelne Benutzer angewendet werden. Ein PSO wird erstellt, indem eine Gruppe von Benutzern oder ein einzelner Benutzer mit einem Satz von Passwortrichtlinien verknüpft wird. Jeder Benutzer oder jede Gruppe kann nur mit einem PSO verknüpft werden.

Passwortrichtlinien (PLs):

PLs sind die Regeln, die in einem PSO definiert sind. Die Richtlinien umfassen die Mindestlänge des Passworts, die Anzahl der erforderlichen Sonderzeichen und die Dauer, für die ein Passwort gültig ist. PLs können auch die Anzahl der ungültigen Anmeldeversuche und die Dauer festlegen, für die ein Benutzer nach einer bestimmten Anzahl von ungültigen Anmeldeversuchen gesperrt wird.

Passwortfilter:

Passwortfilter sind ein optionaler Bestandteil von FGPPs. Ein Passwortfilter ist ein Skript, das verwendet wird, um zu überprüfen, ob ein Passwort den Regeln eines PLs entspricht. Wenn ein Passwort die Regeln nicht erfüllt, wird es abgelehnt und der Benutzer wird aufgefordert, ein anderes Passwort zu wählen. Wenn kein Passwortfilter vorhanden ist, werden alle Passwörter akzeptiert, die den Regeln des PLs entsprechen.

Um FGPPs zu verwenden, müssen zunächst die erforderlichen Sicherheitsberechtigungen vorhanden sein. Ein Administrator muss Mitglied der Gruppe „Schema-Admins“ sein, um das AD-Schema zu aktualisieren, und Mitglied der Gruppe „Domänen-Admins“, um PSOs zu erstellen.

Um ein PSO zu erstellen, muss der Administrator zuerst ein neues Objekt vom Typ „msDS-PasswordSettings“ im AD-Schema erstellen. Das neue Objekt wird dann in der Domäne erstellt und mit einer Gruppe von Benutzern oder einem einzelnen Benutzer verknüpft. Der Administrator kann dann die erforderlichen Passwortrichtlinien in das PSO einrichten.

Sobald das PSO eingerichtet ist, können Benutzer hinzugefügt oder entfernt werden, indem sie der Gruppe zugeordnet werden, die dem PSO zugeordnet ist. Der Administrator kann auch Änderungen an den Passwortrichtlinien vornehmen, indem er das PSO bearbeitet.

Ein wichtiger Punkt zu beachten ist, dass FGPPs nur auf Benutzerkonten angewendet werden können, die sich in derselben Domäne befinden wie das PSO. FGPPs können nicht auf Benutzerkonten in vertrauenden oder vertrauenden Domänen angewendet werden.

FGPPs sind sehr flexibel und können in verschiedenen Szenarien eingesetzt werden. Einige gängige Anwendungen von FGPPs sind:

- Spezielle Anforderungen für Administratoren: FGPPs können verwendet werden, um strengere Passwortrichtlinien für Benutzer mit administrativen Rechten festzulegen, um sicherzustellen, dass ihre Konten sicher sind.

- Passwortrichtlinien für temporäre Mitarbeiter: Organisationen können FGPPs verwenden, um temporären Mitarbeitern Passwortrichtlinien zuzuweisen, die strenger sind als die Standardrichtlinien.

- Passwortrichtlinien für verschiedene Standorte: Organisationen mit mehreren Standorten können FGPPs verwenden, um unterschiedliche Passwortrichtlinien für Benutzer an verschiedenen Standorten festzulegen.

- Passwortrichtlinien für Benutzer mit hohem Sicherheitszugang: Organisationen mit Benutzern, die Zugriff auf vertrauliche Informationen haben, können FGPPs verwenden, um strengere Passwortrichtlinien festzulegen, um sicherzustellen, dass ihre Konten sicher sind.

Mit Tools wie der Specops Password Policy können Sie die aktualisierten Empfehlungen der Sicherheitsbehörden wie BSI, NIST, CJIS, NCSC, ANSSI oder CNIL an Passwortsicherheit einfach und schnell umsetzen.

Limits der Fine Grained Password Policies

Fine Grained Password Policies (FGPPs) in Windows Active Directory haben bestimmte Grenzen und Einschränkungen, die bei der Planung und Implementierung berücksichtigt werden müssen. Hier sind einige der wichtigsten Limits von FGPPs:

- Nur für Benutzer in globalen Sicherheitsgruppen: FGPPs können nur globalen Sicherheitsgruppen zugewiesen werden und nicht direkt zu Benutzern. Daher müssen Benutzer, für die eine benutzerdefinierte Passwortrichtlinie gelten soll, zuerst in eine globale Sicherheitsgruppe aufgenommen werden.

- Ein Passwortrichtlinie pro Gruppe: Jede globale Sicherheitsgruppe kann nur einer FGPP zugewiesen werden. Wenn Sie also mehrere Passwortrichtlinien benötigen, müssen Sie entsprechend viele globale Sicherheitsgruppen erstellen.

- Nur in der Domäne gültig: FGPPs gelten nur innerhalb der Domäne, in der sie erstellt wurden, und können nicht auf andere Domänen oder Gesamtstrukturen ausgeweitet werden.

- Keine Delegierung der Konfiguration: Die Konfiguration von FGPPs kann nur von Mitgliedern der Gruppe „Domänen-Admins“ durchgeführt werden und kann nicht delegiert werden.

- Keine Einschränkungen für Administrator-Passwörter: FGPPs gelten nicht für Konten mit Administratorrechten, einschließlich des Domänen-Administratorkontos. Daher müssen starke Passwörter für diese Konten auf andere Weise durchgesetzt werden.

- Keine automatische Änderung von Passwörtern: FGPPs können nicht so konfiguriert werden, dass Passwörter automatisch geändert werden. Benutzer müssen ihre Passwörter manuell ändern, um die neuen Passwortrichtlinien zu berücksichtigen.

- Nicht für externe Authentifizierung: FGPPs gelten nur für die interne Authentifizierung in der Domäne und haben keine Auswirkungen auf externe Authentifizierungsprozesse, wie z. B. bei VPN-Verbindungen.

Es ist wichtig, diese Limits und Einschränkungen bei der Planung und Implementierung von FGPPs zu berücksichtigen, um sicherzustellen, dass die Passwortrichtlinien den Sicherheitsanforderungen der Organisation entsprechen und effektiv durchgesetzt werden können.

Fine Grained Password Policies (FGPPs) Gruppenrichtlinien

Um Fine Grained Password Policies (FGPPs) in Windows Active Directory zu verwenden, müssen bestimmte Gruppenrichtlinien verwendet werden. Hier sind einige der wichtigen Gruppenrichtlinien, die für FGPPs erforderlich sind:

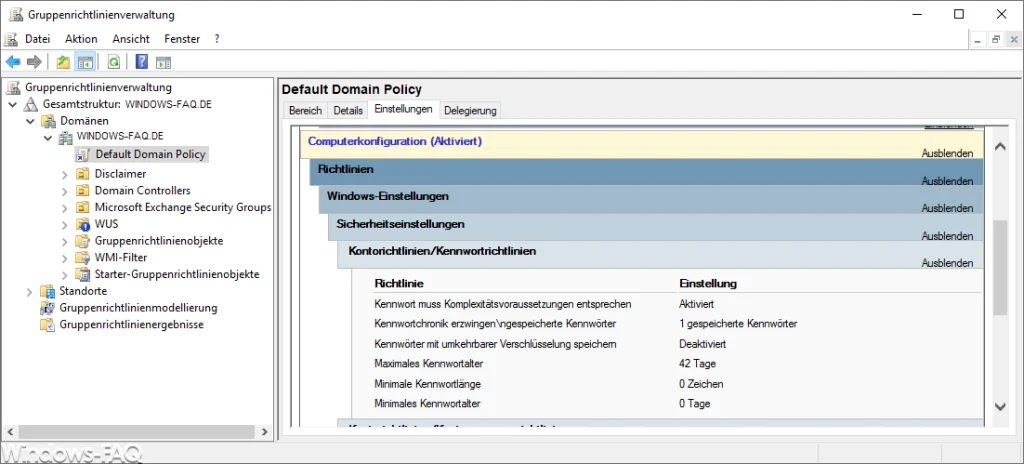

- „Default Domain Policy“: Diese Richtlinie legt die Standard-Passwortrichtlinien für die gesamte Domäne fest. FGPPs überschreiben diese Richtlinie für bestimmte Benutzer oder Gruppen.

- „Password Policy“: Diese Richtlinie enthält die Standardeinstellungen für die Passwortrichtlinien, wie z. B. die Mindestlänge des Passworts, die Anzahl der erforderlichen Sonderzeichen und die Gültigkeitsdauer des Passworts.

- „Account Lockout Policy„: Diese Richtlinie legt die Anzahl der zulässigen fehlgeschlagenen Anmeldeversuche fest, bevor ein Benutzerkonto gesperrt wird.

- „Advanced Audit Policy Configuration“: Diese Richtlinie ermöglicht die Überwachung von Ereignissen im Zusammenhang mit Passwortrichtlinienänderungen und Benutzeranmeldungen.

Es ist auch wichtig zu beachten, dass bestimmte Gruppenrichtlinien nur auf bestimmte Betriebssysteme angewendet werden können. Zum Beispiel sind einige der erweiterten Passwortrichtlinien nur für Windows Server 2008 R2 und höher verfügbar.

Wenn Sie FGPPs verwenden möchten, müssen Sie sicherstellen, dass diese Richtlinien ordnungsgemäß konfiguriert sind. Darüber hinaus müssen Sie die Gruppenrichtlinienverwaltungskonsole verwenden, um die FGPPs zu konfigurieren und zu verwalten. Die Verwaltung von FGPPs erfordert auch spezielle Sicherheitsberechtigungen, wie oben erwähnt.

Es ist wichtig zu betonen, dass die Verwendung von FGPPs eine sorgfältige Planung und Konfiguration erfordert. Wenn sie jedoch richtig eingesetzt werden, können sie dazu beitragen, die Sicherheit von Active Directory-Netzwerken zu erhöhen und das Risiko von Sicherheitsverletzungen zu minimieren.

Vorgehensweise zur Einrichtung von Fine Grained Password Policies (FGPPs)

Fine Grained Password Policies (FGPPs) in Windows Active Directory einzurichten, erfordert mehrere Schritte, einschließlich der Vorbereitung der Domäne und der Konfiguration der FGPPs. Hier ist eine Schritt-für-Schritt-Anleitung, die Ihnen bei der Einrichtung von FGPPs in Ihrer Domäne helfen kann:

- Überprüfen Sie die Domänenfunktionsstufe: FGPPs erfordern eine Domänenfunktionsstufe von Windows Server 2008 oder höher. Stellen Sie sicher, dass Ihre Domäne diese Anforderung erfüllt.

- Erstellen Sie eine Sicherheitsgruppe: Erstellen Sie eine Sicherheitsgruppe, die die Benutzer enthält, für die Sie eine benutzerdefinierte Passwortrichtlinie erstellen möchten. Stellen Sie sicher, dass diese Gruppe als globale Gruppe erstellt wird, da nur globale Gruppen FGPPs zugeordnet werden können.

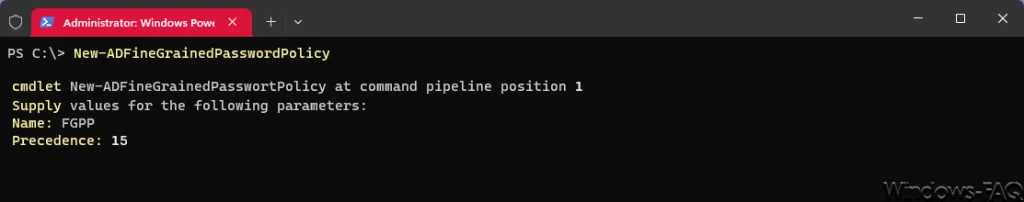

- Erstellen Sie eine benutzerdefinierte FGPP: Um eine benutzerdefinierte FGPP zu erstellen, müssen Sie die PowerShell-Konsole öffnen und das Modul „ActiveDirectory“ importieren. Verwenden Sie dann den Befehl „New-ADFineGrainedPasswordPolicy“, um eine neue FGPP zu erstellen. Geben Sie der neuen FGPP einen eindeutigen Namen und konfigurieren Sie die Passwortanforderungen, einschließlich der Mindestlänge, der Gültigkeitsdauer und der Anzahl der erforderlichen Sonderzeichen.

- Ordnen Sie die FGPP der Sicherheitsgruppe zu: Verwenden Sie den Befehl „Set-ADGroup“ in der PowerShell-Konsole, um die neue FGPP der Sicherheitsgruppe zuzuordnen. Geben Sie dazu den Namen der Sicherheitsgruppe und den Namen der FGPP an.

- Überprüfen Sie die FGPP-Konfiguration: Verwenden Sie den Befehl „Get-ADFineGrainedPasswordPolicy“ in der PowerShell-Konsole, um die Konfiguration der neuen FGPP anzuzeigen. Überprüfen Sie die Einstellungen, um sicherzustellen, dass sie den gewünschten Anforderungen entsprechen.

- Überwachen Sie die FGPP-Verwendung: Verwenden Sie die Gruppenrichtlinienverwaltungskonsole, um die Verwendung von FGPPs zu überwachen. Überprüfen Sie, ob die FGPP der richtigen Sicherheitsgruppe zugeordnet wurde und ob sie von den Benutzern in dieser Gruppe verwendet wird.

Neueste Kommentare