Windows-Sicherheit ist für viele Nutzer längst mehr als nur ein Virenscanner im Hintergrund. Wer heute einen Windows-11-PC oder ein Windows-10-System betreibt, schützt nicht nur Dateien vor Malware, sondern auch Identitäten, Cloud-Konten, E-Mails, Browser-Sitzungen und im Zweifel die gesamte Arbeitsumgebung. Genau hier liegt der entscheidende Punkt: Der Schutz unter Windows ist in den letzten Jahren deutlich besser geworden, aber er funktioniert nur dann wirklich gut, wenn die richtigen Einstellungen aktiv sind und riskante Konfigurationen vermieden werden.

Das ist für Privatanwender ebenso relevant wie für IT-Administratoren und kleine Unternehmen. Denn die Bedrohungslage bleibt angespannt: Phishing, Ransomware, gestohlene Zugangsdaten und KI-gestützte Täuschungsversuche treffen heute nicht mehr nur Konzerne. Gleichzeitig bringt Windows bereits erstaunlich viele Sicherheitsfunktionen mit, die oft unterschätzt oder falsch konfiguriert werden. Viele Nutzer deaktivieren Schutzmechanismen aus Bequemlichkeit, weil ein Spiel blockiert wird, eine Anwendung meckert oder eine Freigabe kurzfristig einfacher erscheint.

In diesem Artikel sehen wir uns deshalb praxisnah an, wie gut Windows-Sicherheit wirklich funktioniert, was Microsoft Defender im Alltag leistet, wo Exploit-Schutz und Ransomware-Schutz stark sind, welche Einstellungen sinnvoll sind und welche eher Probleme bereiten. Außerdem erhalten Sie konkrete Schritt-für-Schritt-Anleitungen für Privat-PCs, kleine Firmen und Administratoren. Wenn Sie regelmäßig Anleitungen rund um Microsoft-Produkte suchen, finden Sie auf Windows-FAQ viele ergänzende Praxisbeiträge für Windows, Office und angrenzende Themen.

Wie stark der integrierte Schutz der Windows-Sicherheit heute wirklich ist

Der vielleicht wichtigste Perspektivwechsel zuerst: Windows-Sicherheit ist nicht mehr mit dem Ruf von vor zehn oder fünfzehn Jahren gleichzusetzen. Microsoft Defender hat sich von einer Basiskomponente zu einem ernstzunehmenden Schutzsystem entwickelt, das für viele Privatanwender bereits ausreichend sein kann. Unabhängige Tests stützen diese Einschätzung. AV-TEST bewertet Sicherheitsprodukte unter Windows 11 in den Kategorien Schutz, Geschwindigkeit und Benutzbarkeit mit jeweils bis zu 6 Punkten, insgesamt also maximal 18 Punkten (AV-TEST).

AV-Comparatives kommt im Malware-Protection-Test 2025 für Microsoft Defender auf 99,94 % Schutzleistung, während Bitdefender bei 99,97 % liegt, basierend auf 10.030 Samples (AV-Comparatives). Das zeigt: Im Online-Alltag ist der Abstand zu starken Drittanbietern oft kleiner, als viele vermuten.

| Kennzahl | Microsoft Defender | Vergleichswert |

|---|---|---|

| Malware-Schutzrate 2025 | 99,94 % | Bitdefender: 99,97 % |

| Offline-Erkennung 2025 | 80,4 % | Bitdefender: 98,7 % |

| Bewertungssystem AV-TEST | Bis 18 Punkte | 6 Punkte je Kategorie |

Quelle: AV-Comparatives

Die Tabelle zeigt aber auch die Grenze: Bei der Offline-Erkennung liegt Defender mit 80,4 % deutlich hinter spezialisierten Lösungen. Das ist wichtig für Geräte, die selten online sind, in isolierten Netzen laufen oder auf aktuelle Cloud-Signale nicht zugreifen können. Für normale Heimanwender bedeutet das dennoch: Der integrierte Schutz ist heute solide, wenn Updates aktiv sind und die restlichen Sicherheitsfunktionen nicht abgeschaltet werden.

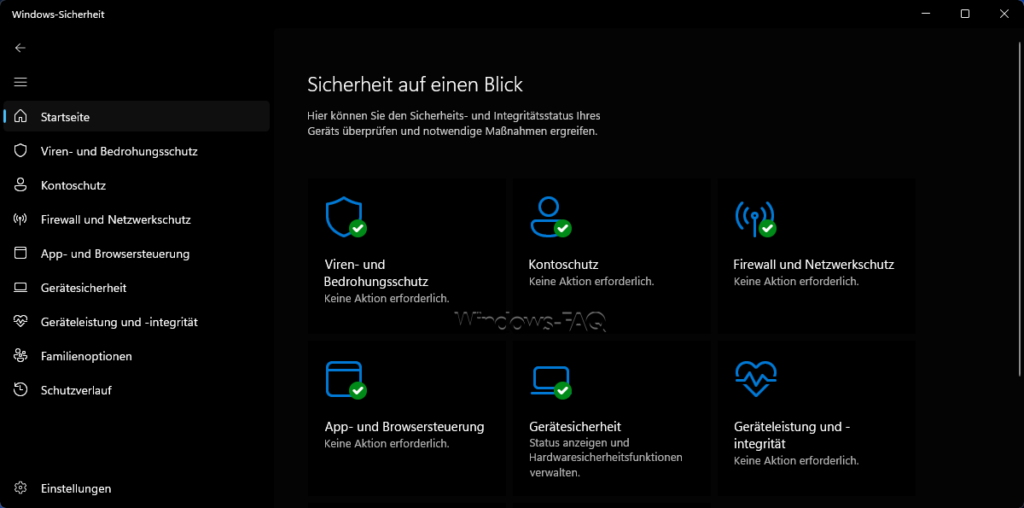

Welche Schutzbausteine Windows-Sicherheit tatsächlich ausmachen

Viele sprechen bei Windows-Sicherheit nur vom Defender. Das greift zu kurz. Der Schutz unter Windows ist ein Verbund aus mehreren Ebenen: Microsoft Defender Antivirus, SmartScreen, Windows-Firewall, Exploit-Schutz, Geräte- und Kontoschutz, Ransomware-Abwehr, Update-Mechanismen und zunehmend auch cloudbasierte Signale rund um Identitäten.

Praktisch lässt sich das wie ein mehrschichtiges Modell verstehen. Ganz außen filtern Browser- und Download-Schutz verdächtige Inhalte. Danach prüft Defender Dateien per Signatur, Heuristik und Verhaltensanalyse. Im System selbst greifen Exploit-Schutz und Speicher-Schutzmechanismen, um Angriffe auf Prozesse, Skripte oder Schwachstellen auszubremsen. Wenn doch etwas durchkommt, soll kontrollierter Ordnerzugriff typische Verschlüsselungsaktionen von Ransomware verhindern. Und über allem steht die Kontosicherheit: Wer ein Microsoft-Konto, Microsoft 365 oder Teams nutzt, muss Identitätsschutz mitdenken.

Diese Verschiebung ist zentral, weil Angriffe heute oft nicht direkt das Betriebssystem knacken. Laut Microsoft hatten 80 % der Cybervorfälle Datendiebstahl als Ziel, und Deutschland lag im ersten Halbjahr 2025 weltweit auf Platz 4 bei Cyberangriffen (Microsoft News). Das heißt: Windows Sicherheit endet nicht am Dateiscanner.

Für eine anschauliche visuelle Darstellung könnte man die Schutzebenen als Pyramide abbilden: unten Hardware- und Betriebssystemschutz, darüber Netzwerk- und Anwendungsfilter, darauf Daten- und Ordnerschutz, ganz oben Identität und Benutzerverhalten. Genau an dieser Spitze entstehen heute die meisten realen Schäden.

Microsoft Defender in der Praxis: Windows Sicherheit im Alltag

In der täglichen Nutzung macht Microsoft Defender heute vieles richtig. Downloads werden geprüft, bekannte Schadsoftware oft schon beim Zugriff blockiert, verdächtige Verhaltensmuster erkannt und Cloud-Signale schnell nachgeladen. Für typische Privatanwender, die mit aktuellem Windows 11 arbeiten, regelmäßig Updates installieren und keine dubiosen Tools starten, ist das oft ein vernünftiger Basisschutz.

Problematisch wird es dort, wo Nutzer in falscher Sicherheit leben. Ein typisches Vorher-Nachher-Szenario aus der Praxis: Vorher läuft ein Windows-PC mit aktiviertem Defender, aber ohne Mehrfaktor-Authentifizierung, mit einem lokalen Admin-Konto und deaktiviertem SmartScreen, weil eine ältere Anwendung Warnungen auslöst. Nachher wird derselbe Rechner sauber gehärtet: Standardbenutzer statt Dauerkonto mit Admin-Rechten, SmartScreen wieder aktiv, MFA für Microsoft-Konto und Microsoft 365, kontrollierter Ordnerzugriff für sensible Verzeichnisse und regelmäßige Sicherungen auf getrennte Datenträger. Der Unterschied in der Risikolage ist enorm, obwohl derselbe Defender im Hintergrund arbeitet.

Genau deshalb ist die Aussage wichtig, dass Defender nicht isoliert bewertet werden darf. Laut Günter Born ist Microsofts Position nachvollziehbar, dass Defender für viele Windows-11-Nutzer als Virenschutz ausreicht, allerdings immer abhängig vom Nutzungsszenario. Für einen Familien-PC ist das etwas anderes als für ein kleines Unternehmen mit Dateifreigaben, Remote-Zugriff und Microsoft-365-Konten.

Exploit-Schutz, SmartScreen und Firewall richtig für Windows-Sicherheit konfigurieren

Gerade technisch versierte Nutzer schauen oft zuerst auf Virensignaturen. Das ist nachvollziehbar, aber nicht der einzige Hebel. Der Exploit-Schutz in Windows kann Angriffe blockieren, die nicht klassisch als Datei-Malware auftreten. Gemeint sind etwa Manipulationen von Speicherbereichen, das Ausnutzen alter Schwachstellen oder schädliche Prozessketten, die über Skripte und legitime Tools laufen.

Sinnvolle Schritt-für-Schritt-Einstellungen sehen so aus:

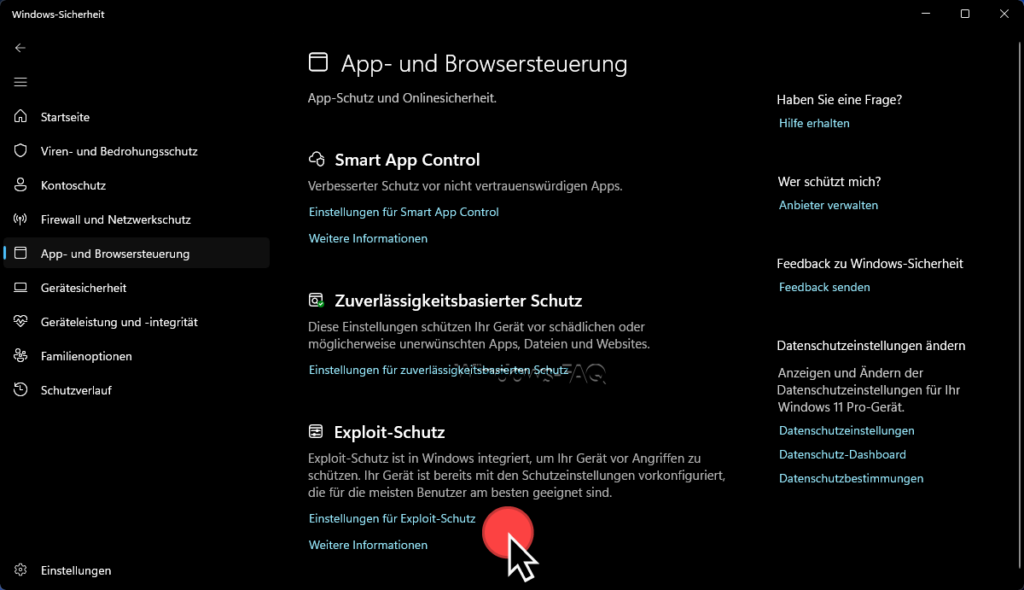

Exploit-Schutz prüfen

Öffnen Sie die Windows-Sicherheit, wechseln Sie zu ‚App- & Browsersteuerung‘ und dann zu ‚Exploit-Schutz‘.

Für die meisten Systeme sollten die Standardeinstellungen aktiv bleiben. Einzelne Programme können bei sehr alter Software Probleme machen. Dann ist es besser, gezielt eine Ausnahme für die betroffene Anwendung zu testen, statt pauschal den gesamten Schutz zu deaktivieren.

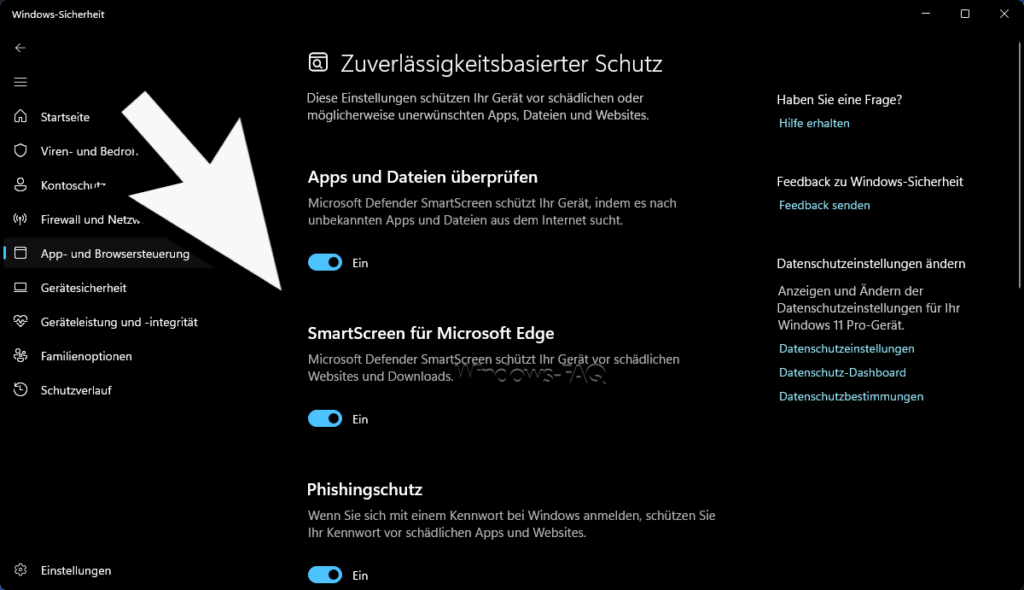

SmartScreen nicht vorschnell abschalten

Der Windows SmartScreen blockiert oder warnt bei verdächtigen Downloads, unbekannten Anwendungen und potenziell schädlichen Websites. Viele Nutzer deaktivieren ihn, wenn selten genutzte Tools Startwarnungen zeigen. Das ist riskant, denn genau diese Routine durchbricht eine wichtige Schutzschicht gegen Phishing und Malware. Besser ist es, die Datei zu prüfen, den Herausgeber zu kontrollieren und nur im Einzelfall bewusst fortzufahren.

Defender Firewall korrekt nutzen

Die Windows Defender Firewall ist im Alltag oft effektiver als ihr trockener Ruf vermuten lässt. Problematisch sind vor allem zwei Fehlentscheidungen: komplette Deaktivierung bei Netzwerkproblemen und zu breite Freigaben für Anwendungen. In kleinen Unternehmen sollte die Regel gelten: nur notwendige Ports, nur notwendige Profile, idealerweise dokumentiert. Für Administratoren lohnt sich ein Blick in die erweiterten Einstellungen, weil dort eingehende und ausgehende Regeln sauber segmentiert werden können.

Besonders bei Remote-Tools, Datei-Freigaben und älteren Branchenanwendungen entstehen sonst unnötige Angriffsflächen.

Ransomware-Schutz unter Windows-Sicherheit: nützlich, aber nur mit Backup-Strategie wirklich stark

Ransomware ist kein Randthema mehr. Laut einer Studie wurden 34 % der Unternehmen von Ransomware-Schäden betroffen, und 88,10 % der Ransomware-Fälle ereigneten sich außerhalb der Geschäftszeiten (Firewalls24). Für kleine Unternehmen ist das besonders kritisch, weil nachts oder am Wochenende oft niemand eingreift.

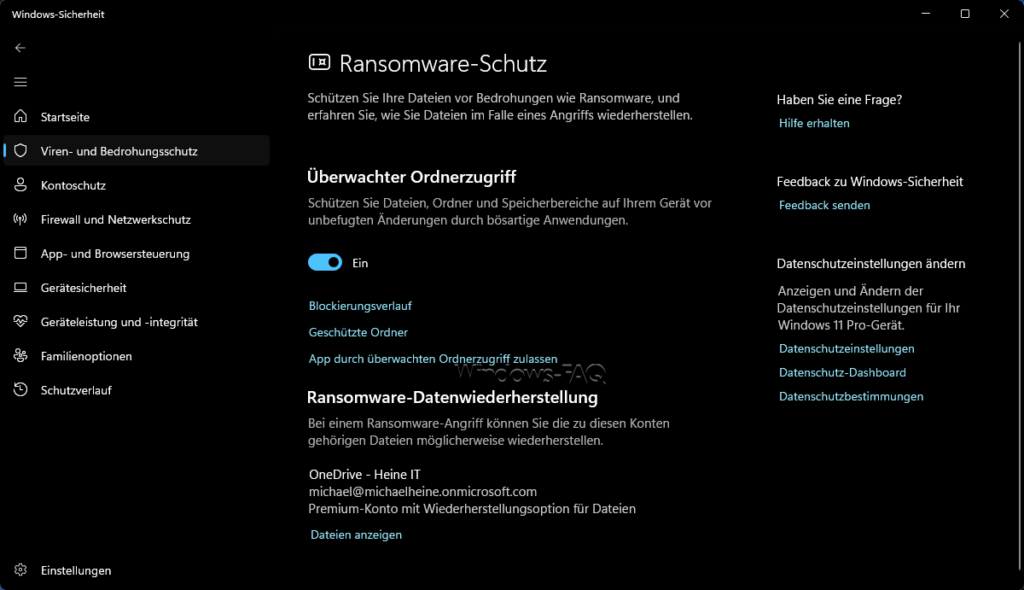

Windows bietet mit dem kontrollierten Ordnerzugriff eine integrierte Schutzfunktion gegen typische Verschlüsselungsversuche. Sie finden diese in der Windows-Sicherheit unter dem Bereich für Viren- und Bedrohungsschutz. Aktiviert man die Funktion, dürfen nur vertrauenswürdige Anwendungen auf geschützte Ordner zugreifen. Das schützt Dokumente, Bilder und wichtige Arbeitsdateien oft überraschend gut.

Die Kehrseite: Genau diese Einstellung kann Probleme bereiten. Ältere Buchhaltungsprogramme, selbst entwickelte Tools oder portable Anwendungen werden unter Umständen blockiert. Viele Nutzer schalten die Funktion dann sofort wieder ab. Besser ist ein kontrolliertes Vorgehen:

Kontrollierten Ordnerzugriff sinnvoll aktivieren

- Schutz zunächst auf Testsystem oder Einzelgerät aktivieren.

- Kritische Arbeitsabläufe prüfen, etwa Speichern in Dokumenten- oder Projektordnern.

- Seriöse, notwendige Programme gezielt zulassen.

- Anwender informieren, damit Fehlermeldungen nicht ignoriert werden.

Der große Fehler wäre, den Ransomware-Schutz als Ersatz für Backups zu verstehen. Er ist ein Puffer, kein Allheilmittel. Wer keine versionierten, getrennten Sicherungen hat, bleibt verwundbar. In der Praxis ist die beste Kombination aus Windows-Sicherheit, eingeschränkten Rechten, MFA, Patch-Management und einem Backup, das nicht ständig beschreibbar am System hängt.

Warum Identitätsschutz heute wichtiger ist als nur Malware-Erkennung bei Windows Sicherheit

Die größte Schwachstelle ist heute oft nicht Windows selbst, sondern der Benutzerzugang. Angreifer stehlen Kennwörter, übernehmen Sitzungen, verschicken Fake-Meeting-Einladungen oder nutzen Phishing-Seiten, die echten Microsoft-Anmeldungen täuschend ähnlich sehen. Laut Research stiegen Angriffe auf Microsoft-365-Konten beziehungsweise Credential Theft um 139 %, Angriffe über Microsoft Teams um 41 %, und Fake-Meeting-Einladungen nahmen um fast 50 % zu.

Deshalb ist Mehrfaktor-Authentifizierung keine optionale Komfortfunktion mehr, sondern ein Kernbestandteil moderner Windows Sicherheit.

Durch die Implementierung einer Phishing-resistenten Multi-Faktor-Authentifizierung (MFA) lassen sich über 99 % dieser Angriffe verhindern, selbst wenn der Angreifer über die richtige Kombination aus Benutzername und Passwort verfügt.— Igor Tsyganskiy, Microsoft News / Microsoft Digital Defense Report 2025

Für Privatanwender heißt das konkret: Aktivieren Sie MFA für Ihr Microsoft-Konto, bevorzugt mit Authenticator-App oder Passkey statt nur SMS. Für kleine Unternehmen gilt zusätzlich: Administrator-Konten trennen, bedingten Zugriff prüfen und keine gemeinsamen Benutzerkonten verwenden. Der klassische Virenschutz schützt eben nicht vor jedem erfolgreichen Login mit gestohlenen Daten.

Welche Einstellungen sinnvoll sind und welche oft Probleme verursachen

In der Praxis scheitert gute Windows-Sicherheit selten an fehlenden Funktionen, sondern an Fehlkonfiguration. Einige Einstellungen sind fast immer sinnvoll, andere sollte man nur bewusst und mit Kenntnis der Nebenwirkungen anfassen.

Meist sinnvoll:

- Echtzeitschutz aktiv lassen

- Cloudbasierter Schutz aktivieren

- Automatische Übermittlung verdächtiger Samples zulassen

- SmartScreen für Browser und Apps eingeschaltet lassen

- Firewall in allen Netzwerkprofilen aktiv lassen

- Regelmäßige Windows-Updates ohne große Verzögerung installieren

- Geräteschutz und Kernisolierung prüfen, wenn kompatible Hardware vorhanden ist

Häufig problematisch oder riskant:

- Defender komplett deaktivieren, weil ein anderes Tool getestet wird

- Firewall zum Debuggen pauschal abschalten

- Ausschlüsse für ganze Laufwerke oder Download-Ordner setzen

- UAC dauerhaft heruntersetzen

- Mit Administratorkonto im Alltag arbeiten

- Makros oder Skripte aus unbekannten Quellen ausführen

Microsoft veröffentlicht fortlaufend Sicherheitsupdates für Windows 11, etwa kumulative Updates wie das April-2026-Update KB5083769 (Microsoft Support). Wer Updates langfristig aufschiebt, unterläuft damit einen zentralen Baustein des gesamten Schutzmodells.

Windows-Sicherheit in kleinen Unternehmen und bei Administratoren

Für kleine Unternehmen reicht der Standardschutz nur dann, wenn Prozesse sauber umgesetzt sind. Die Realität sieht oft anders aus: Ein gemeinsam genutztes Postfach, ein alter Mini-Server, lokale Admin-Rechte für alle und Freigaben, die historisch gewachsen sind. In so einer Umgebung ist nicht die Frage, ob Windows-Sicherheit vorhanden ist, sondern ob sie administrativ getragen wird.

Microsoft Defender for Endpoint erweitert den integrierten Schutz um Endpoint Detection and Response, Schwachstellenmanagement, Reduzierung der Angriffsfläche sowie automatische Untersuchung und Reaktion (Microsoft). Das ist für IT-Administratoren relevant, weil sie nicht nur verhindern, sondern auch sehen und reagieren müssen.

Für kleine Teams ohne großes Security-Budget sind drei Maßnahmen oft wirksamer als teure Zusatzsoftware ohne Betriebskonzept:

- MFA überall erzwingen

- Patch-Management verbindlich organisieren

- Backups mit Wiederherstellung testen

Hinzu kommen Basisthemen wie getrennte Admin-Konten, saubere Rechtevergabe und kontrollierte Remote-Zugriffe. Wer das ernst nimmt, holt aus Windows-Sicherheit deutlich mehr heraus als mit bloßem Produktvergleich zwischen Antivirenlösungen.

Typische Fehlerbilder und schnelle Fehlerbehebung

Wenn Nutzer glauben, Windows Sicherheit funktioniere nicht, steckt oft ein Bedien- oder Konfigurationsproblem dahinter. Ein paar typische Fälle tauchen immer wieder auf.

Defender lässt sich nicht aktivieren

Häufig ist noch ein alter Drittanbieter-Rest installiert. In diesem Fall helfen Deinstallation mit Hersteller-Tool, Neustart und erneute Prüfung im Sicherheitscenter. Auch Gruppenrichtlinien oder Tuning-Tools können Defender deaktiviert haben.

Programme werden fälschlich blockiert

Statt den Schutz komplett auszuschalten, sollte zuerst geprüft werden, ob die Datei signiert ist, ob SmartScreen nur warnt oder Defender tatsächlich Malware meldet. Bei geschäftskritischer Software sind gezielte Ausnahmen besser als globale Ausschlüsse.

Netzwerkfreigaben oder Drucker funktionieren nach Firewall-Änderungen nicht

Hier ist selten die beste Lösung, die Firewall abzuschalten. Besser ist die Prüfung des richtigen Netzwerkprofils sowie der notwendigen Regelgruppen für Datei- und Druckerfreigabe.

Verdacht auf Phishing trotz sauberem System

Dann reicht lokaler Geräteschutz nicht aus. Kennwort sofort ändern, Sitzungen beenden, MFA prüfen und Kontoaktivitäten kontrollieren. Gerade bei Microsoft 365 ist der Kontoaspekt oft wichtiger als der Windows-PC selbst.

FAQ zu Windows-Sicherheit

Für viele Privatanwender ja. Wenn Microsoft Defender, Firewall, SmartScreen, Updates und MFA aktiv sind und das Nutzungsverhalten vernünftig ist, bietet Windows bereits einen soliden Basisschutz. Wer oft mit unbekannter Software experimentiert, hat allerdings ein höheres Risiko.

Nicht pauschal. In aktuellen Tests ist Defender beim Alltagsschutz sehr stark, hat aber je nach Disziplin Nachteile, etwa bei der Offline-Erkennung oder bei erweiterten Verwaltungsfunktionen. Für Unternehmen zählt daher mehr als nur die reine Erkennungsrate.

Ja, vor allem für sensible Daten und wichtige Arbeitsordner. Sie sollten die Funktion aber testen, weil einzelne Programme blockiert werden können. In kleinen Firmen empfiehlt sich eine gestufte Einführung statt einer spontanen Aktivierung auf allen Geräten.

Eine sehr große. Viele moderne Angriffe zielen auf Zugangsdaten und Cloud-Konten, nicht nur auf lokale Schadsoftware. MFA verhindert deshalb einen erheblichen Teil erfolgreicher Kontoübernahmen, selbst wenn ein Kennwort bereits bekannt ist. Hier kann auch der Windows Credential Guard die Sicherheit erhöhen.

Beides gehört zusammen, aber fehlende Updates sind oft besonders kritisch. Ein guter Virenschutz hilft wenig, wenn bekannte Sicherheitslücken über Monate offen bleiben. In der Praxis ist konsequentes Patch-Management ein Grundpfeiler jeder belastbaren Windows-Sicherheit.

Das zählt bei Windows-Sicherheit am Ende wirklich

Windows-Sicherheit ist heute deutlich besser als ihr alter Ruf. Microsoft Defender liefert für viele Privatanwender einen starken Grundschutz, und zusammen mit Firewall, SmartScreen, Exploit-Schutz und Ransomware-Schutz entsteht ein Sicherheitsniveau, das für den Alltag absolut ernst zu nehmen ist. Gleichzeitig darf man sich davon nicht blenden lassen: Die gefährlichsten Angriffe laufen heute oft über Phishing, Identitätsdiebstahl, Cloud-Konten und Fehlkonfigurationen.

Die wichtigste Erkenntnis lautet deshalb: Gute Windows Sicherheit ist kein einzelnes Produkt, sondern ein Zusammenspiel aus Technik, Updates, Kontoschutz und sauberer Administration. Wer nur auf die Erkennungsrate schaut, greift zu kurz. Entscheidend sind vielmehr die richtigen Einstellungen, eine funktionierende Backup-Strategie, MFA, minimale Rechte und das Vermeiden unnötiger Ausnahmen.

Wenn Sie direkt loslegen wollen, setzen Sie als Nächstes diese Punkte um: Defender-Status prüfen, SmartScreen und Firewall aktiviert lassen, kontrollierten Ordnerzugriff testen, Windows-Updates konsequent installieren, MFA für Microsoft-Konten einschalten und Backups auf Wiederherstellbarkeit prüfen. Für Administratoren kommt die zentrale Sicht auf Endpunkte und Identitäten hinzu.

Genau so wird aus Windows Sicherheit keine Marketing-Floskel, sondern ein belastbares Schutzkonzept unter realen Bedingungen. Und genau daran entscheidet sich in der Praxis, ob ein Vorfall nur eine Warnmeldung bleibt oder zum echten Schaden wird.

Neueste Kommentare